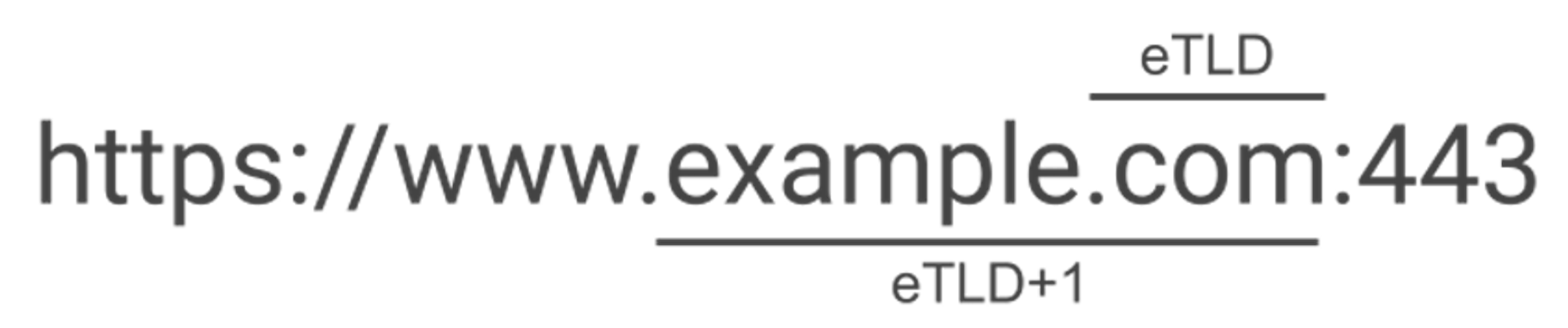

csrf 공격을 막기 위해 서드 파티 쿠키의 보안적 문제를 해결하기 위해 만들어진 기술

세임사이트라는 건 쿠키에 부여하는 옵션값으로 subdomain 같을 필요 없다

form tag post 경우 ms 요청으로 쿠키전송 되서 csrf 공격대상 되지만, lax, strict 로 명시하면 해당 예외 없어짐

Samesite Notion

sameorigin iframe

SecurityError: Blocked a frame with origin from accessing a cross-origin frame

You can't access an with different origin using JavaScript, it would be a huge security flaw if you could do it. For the same-origin policy browsers block scripts trying to access a frame with a different origin.

https://stackoverflow.com/questions/25098021/securityerror-blocked-a-frame-with-origin-from-accessing-a-cross-origin-frame

SameSite의 효과는 굉장했다 / SameSite란 무엇일까 / CSRF 방어

Recently, the SameSite policy has been changed in browsers, what is the SameSite? What's the impact on software engineers and users? Let's take a look at Sam...

https://www.youtube.com/watch?v=Q3YuKipzPbs

브라우저 쿠키와 SameSite 속성 / seob.dev

쿠키(Cookie)는 대부분의 웹 서비스에서 사용하는 기술이라 웹 개발자라면 여러 번 마주해보셨을 거에요. 저 또한 웹 서비스를 개발하면서 쿠키를 다뤘던 경험이 종종 있었습니다. 그렇지만 쿠키라는 기술 자체는 별로 흥미로운 기술이 아니다보니 그냥 구현만 마친 후 대충 넘겼던 경험이 많은 것 같아요.

https://seob.dev/posts/%EB%B8%8C%EB%9D%BC%EC%9A%B0%EC%A0%80-%EC%BF%A0%ED%82%A4%EC%99%80-SameSite-%EC%86%8D%EC%84%B1/

Seonglae Cho

Seonglae Cho